Macのキーボードに印字された記号を入力する

コマンド⌘やオプション⌥など、Macのキーボードにはには記号がいっぱいある。

これを入力する方法を紹介します。

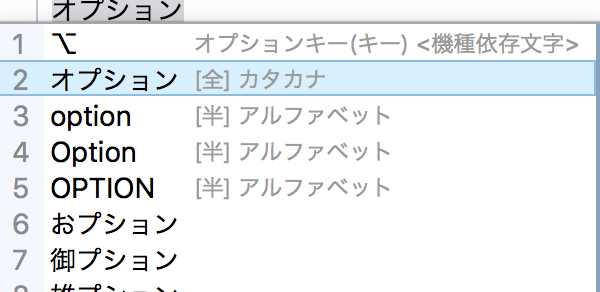

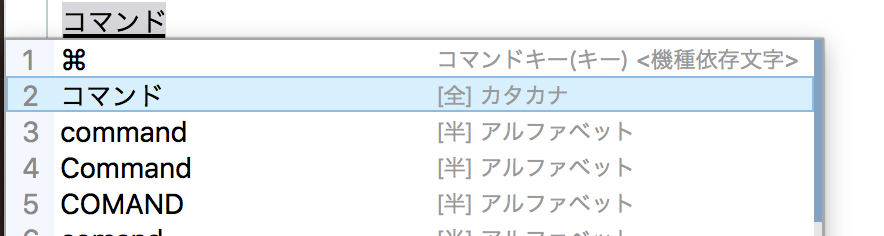

方法1:変換する

変換するのが手っ取り早い

入力したいときは、変換するのが手っ取り早いです。

オプション

コマンド

変換にない場合は、登録しましょう(後述

方法2文字ビューワーから

文字ビューワーを使って入力すると速いです。

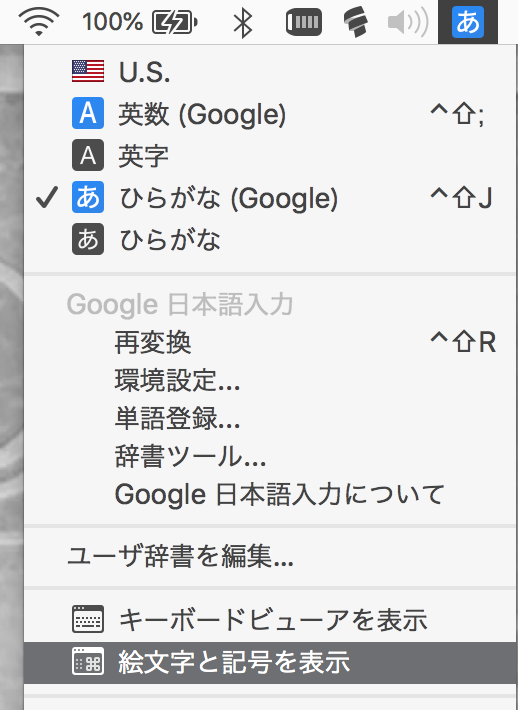

文字ビューワーの呼び出し方。

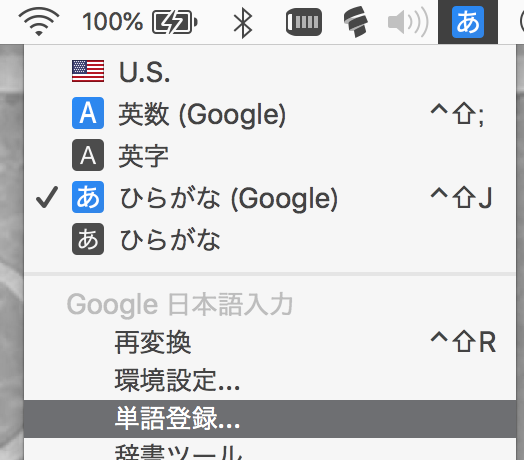

右上の日本語の「あ」と出てくるところをクリックして、絵文字ビューワーを表示します。

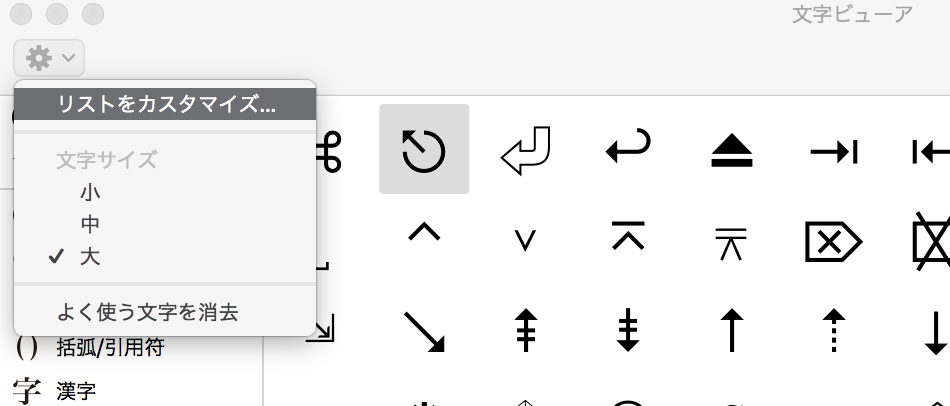

そのままでは、キーボードの記号が出て来ません。

なので、リストをカスタマイズして一覧に表示します。

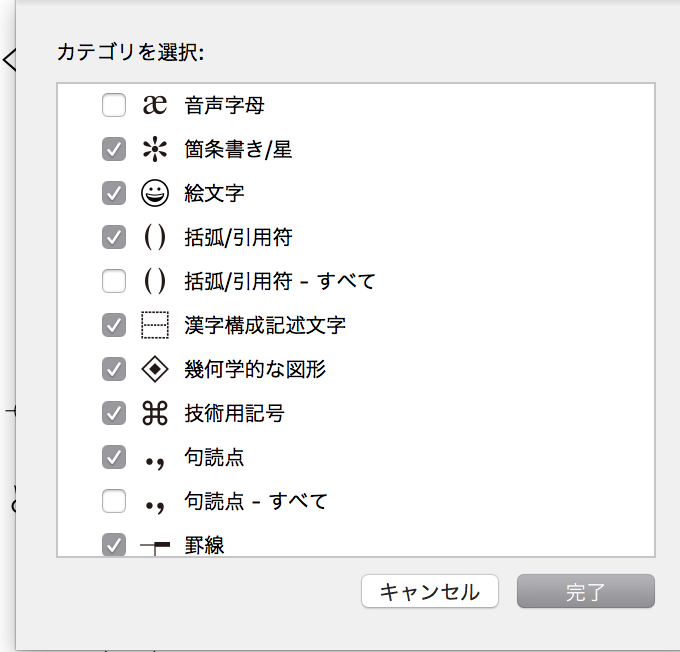

技術的記号を選択して、一覧に追加すると、⌘やオプションなどの記号が使えるようになります。

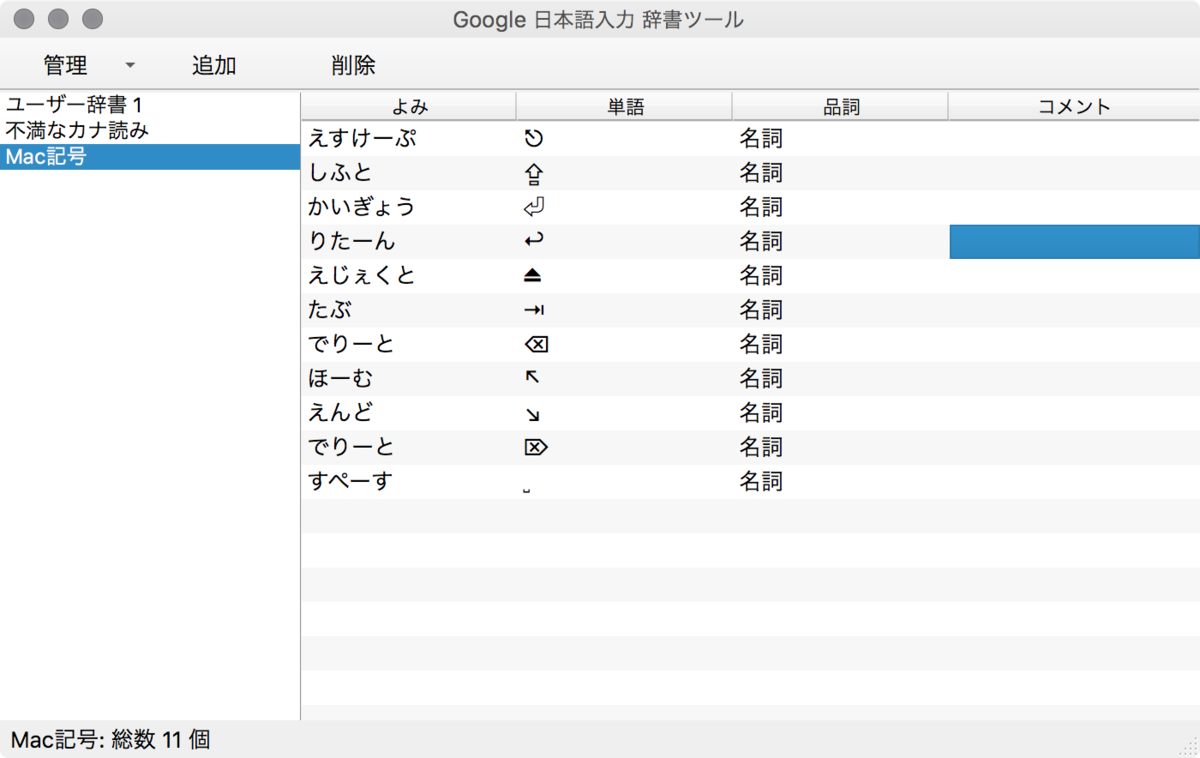

日本語入力に辞書で登録する。

Google IME など日本語入力ソフトに、変換候補の文字列として辞書登録しておくと良いと思います。

辞書登録の例。