github 遅い。。。

github は基本的に遅いので、ちょっとしたバイナリでも追加すると重くなる。

git だけで使ってる分には気にならないんですが、github と連携してpush にバイナリが混じり始めると遅い。

github にLFSでデータを送る

ローカル git レポジトリでLFSを使う

git lfs track '*.pdf'

ファイルを追加する

git add ./*.pdf

LFSで追加されたことを確認

git lfs ls-files

コミットしてpush

コミット

git commit -m 'initial import to LFS'

プッシュする

git push

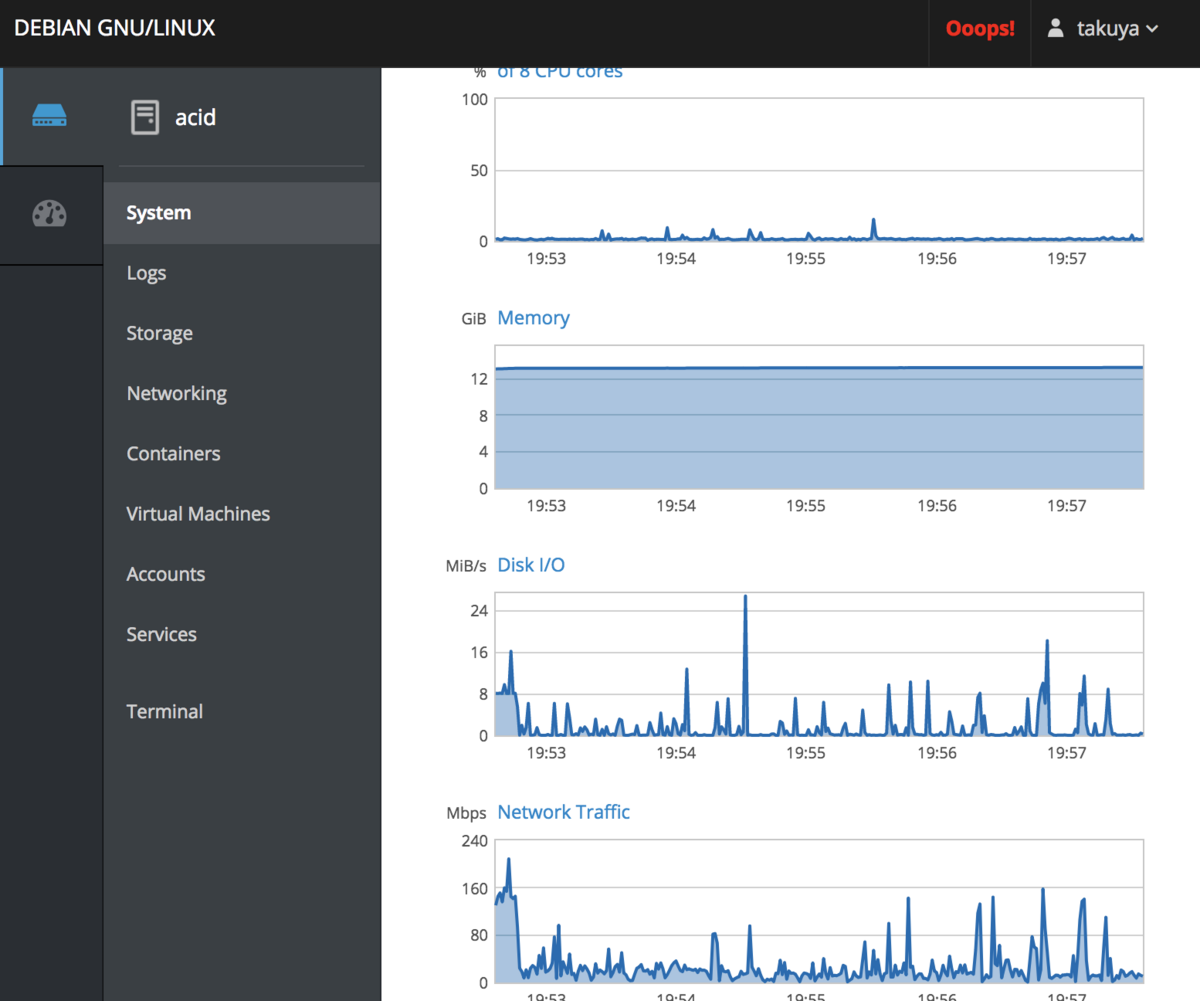

転送速度はLFSのほうが早い??

LFS使ったほうがGithubの転送速度は早いような気がした。

PDFを入れるなよって思われるかもしれないですけど。ちょっと用事がありまして。

takuya@gitbook$ git push Uploading LFS objects: 100% (86/86), 562 MB | 5.5 MB/s, done Enumerating objects: 100, done. Counting objects: 100% (100/100), done. Delta compression using up to 8 threads. Compressing objects: 100% (98/98), done. Writing objects: 100% (99/99), 13.44 KiB | 1.92 MiB/s, done. Total 99 (delta 1), reused 0 (delta 0)

回線速度によりますけど、LFSは5.5MB/s で、通常のGitのテキストファイルは 2.0MiB/sでした。

LFS使うほうがメリット大きいな。 空いてる方を使うべきだ。ってことかなやっぱ。

LFSを使うときの注意点

Gitのレポジトリのpush先を変えたときに、LFSのログが引き継がれないので注意が必要。

そのうち対応してほしいよね。

関連記事

- http://takuya-1st.hatenablog.jp/entry/2018/01/03/204936

- http://takuya-1st.hatenablog.jp/entry/2018/09/07/102058